Время на прочтение

10 мин

Количество просмотров 10K

Первого января 2022 года был введен в действие стандарт ГОСТ Р ИСО/МЭК 27001:2021 «Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности» (аутентичный перевод ISO/IEC ISO 27001:2013). Данное событие осталось не особо замеченным уважаемой публикой, хотя любому специалисту по информационной безопасности, стремящемуся к уменьшению бардака в сфере ИБ в своей организации с помощью внедрения процессного подхода, стоит не только понимать, но и уметь применять данный ГОСТ. К тому же в отличие от предыдущей версии 2006 года новый стандарт очень качественно переведен на русский язык.

К сожалению, на неподготовленного читателя данный стандарт, как и любой другой подобный документ, нагнетает скуку своим сухим языком и не всегда очевидной терминологией. Поэтому в этой статье кратко рассмотрим ключевые понятия и концепции, лежащие в основе стандарта. По ходу изложения разберем основные отличия новой версии от предыдущей и узнаем, почему старая версия стандарта позволяла обмануть центры по сертификации, а с вводом новой версии такое провернуть уже невозможно.

Немного истории

Если вы уже давно в профессии, то этот раздел можно смело пропустить, а начинающим менеджерам по ИБ он может быть интересен.

В 1993 году Министерство торговли и промышленности Великобритании опубликовало документ, содержащий лучшие практики в области менеджмента ИБ (Code of Practice for Information Security Management), который был разработан в тесном сотрудничестве с ведущими британскими корпорациями и банками. Документ содержал описание более 127 мер информационной безопасности, которые были сгруппированы в 10 доменов. В 1995-м году данный документ приняли в качестве британского стандарта BS 7799. Четырьмя годами позже в 1999-м вышла вторая часть стандарта BS 7799-2, в которой уже была предложена концепция системы менеджмента информационной безопасности (СМИБ) на базе цикла Деминга-Шухарта (PDCA), а в 2006-м году появилась и третья часть BS 7799-3, посвященная ядру СМИБ – управлению рисками информационной безопасности. Таким образом британцы сформулировали перечень базовых организационных мер безопасности и дали инструментарий для их обоснованного выбора в конкретной организации.

В 2000-м году BS 7799-1 становится международным и получает код ISO/IEC 17799:2000, а с 2005 года под стандарты в области информационной безопасности уже выделяют целую серию ISO 27000, которая сейчас содержит уже 60 документов.

Ключевыми стандартами серии можно назвать ISO 27000, который содержит описание основных понятий, ISO 27001, содержащий требования к СМИБ (развитие BS 7799-2) и ISO 27002, описывающий меры безопасности (развитие BS 7799-1).

Мало кто знает, но ISO 27000 можно официально и бесплатно скачать с сайта ISO: https://standards.iso.org/ittf/PubliclyAvailableStandards/c073906_ISO_IEC_27000_2018_E.zip

Основные понятия

Ключевыми понятиями для понимания стандарта являются: актив, риск, мера безопасности и, конечно же, сама СМИБ.

Под активом в контексте информационной безопасности понимается информация в любой форме и средства ее обработки, то есть все то, что представляет ценность для организации и требует нашей неусыпной защиты.

Под риском официально понимается «следствие влияния неопределенности на достижение поставленных целей» (ГОСТ Р ИСО 31000-2019), но проще всего данное понятие определить через комбинацию вероятности события и его последствий, о чем, впрочем, также сказано в примечаниях к упомянутому определению.

«Мера безопасности» или более многословно — «мера обеспечения информационной безопасности» (из ГОСТ ИСО/МЭК 27001-2021) представляет собой нечто, что может влиять на риск. Меры могут быть организационными (назначение ответственных, принятие политики/процедуры/стандарта), техническими (установка межсетевого экрана, включение авторизации) и физическими (установка металлической двери в серверной).

Система менеджмента информационной безопасности (СМИБ) является совокупностью внутренних организационно-распорядительных документов и ресурсов, необходимых для защиты активов. СМИБ обеспечивает осознанное принятие решений в области ИБ через механизм управления рисками и не позволяет нам слепо следовать традиции, зафиксированной в народной пословице «Пока гром не грянет, мужик не перекрестится».

Еще важно понимать, что стоит за оценкой риской и аудитом, но об этом поговорим ниже.

Структура стандарта

ГОСТ Р ИСО/МЭК 27001-2021 состоит из двух частей – основной текст стандарта и приложение А. Основной текст стандарта состоит из разделов, которые легко сопоставляются с фазами цикла PDCA, а приложение А содержит структурированный по доменам перечень мер безопасности.

Цикл PDCA состоит из следующих фаз: планирования (Plan), исполнения (Do), проверки (Check) и корректировки (Act).

В ходе фазы планирования организация определяет:

-

Требования к СМИБ со стороны внешних и внутренних сторон, которые в итоге задают границы системы менеджмента.

-

Политику ИБ.

-

Роли и обязанности в области ИБ.

-

Процессы оценки и обработки рисков.

-

Задачи по ИБ.

-

Документы СМИБ.

-

Ресурсы, необходимые для функционирования СМИБ.

В ходе фазы исполнения организация обеспечивает:

-

Функционирование процессов ИБ.

-

Выполнение задач по ИБ.

-

Оценку рисков.

-

Обработку рисков.

В ходе фазы проверки организация осуществляет:

-

Мониторинг деятельности в области ИБ.

-

Проведение внутренних аудитов.

-

Контроль со стороны руководства.

В ходе фазы корректировки организация осуществляет:

-

Выполнение корректирующих действий по устранению выявленных на предыдущей фазе несоответствий.

-

Улучшение СМИБ.

В приложении А представлены меры безопасности, сгруппированные по следующим доменам:

-

Политики информационной безопасности.

-

Организация деятельности по информационной безопасности.

-

Безопасность, связанная с персоналом.

-

Менеджмент активов.

-

Управление доступом.

-

Криптография.

-

Физическая безопасность и защита от воздействия окружающей среды.

-

Безопасность при эксплуатации.

-

Безопасность системы связи.

-

Приобретение, разработка и поддержка систем.

-

Взаимоотношения с поставщиками.

-

Менеджмент инцидентов информационной безопасности.

-

Аспекты информационной безопасности в рамках менеджмента непрерывности деятельности организации.

-

Соответствие требованиям.

В случае, если организация претендует на сертификацию своей СМИБ по требованиям стандарта, то ей необходимо будет доказать выполнение всех пунктов основного текста стандарта, а также подтвердить функционирование выбранных мер безопасности, в том числе соответствующих мерам из приложения А. Исключения каждой меры безопасности должно быть обосновано.

Отличия от предыдущей версии стандарта

Основные отличия ГОСТ Р ИСО/МЭК 27001:2021 от ГОСТ Р ИСО/МЭК 27001:2006 следующие:

-

Переработана структура стандарта.

-

Появились новые понятия.

-

Теперь для постоянного совершенствования СМИБ можно пользоваться не только циклом PDCA (хотя сам PDCA, как мы видели, определяет структуру стандарта).

-

Набор мер безопасности, как и их группировка, пересмотрены: раньше было 11 доменов и 133 меры безопасности, теперь 114 мер информационной безопасности и 14 доменов.

Для знатоков прошлой версии стандарта приведем таблицу, сопоставляющую разделы двух редакций:

|

Раздел ГОСТ Р ИСО/МЭК 27001:2021 |

Раздел ГОСТ Р ИСО/МЭК 27001:2006 |

|

0. Введение |

0. Введение |

|

1 Область применения |

1. Область применения |

|

2 Нормативные ссылки |

2. Нормативные ссылки |

|

3 Термины и определения |

3 Термины и определения |

|

4 Контекст деятельности организации |

|

|

4.1 Понимание внутренних и внешних факторов деятельности организации |

8.3 Предупреждающие действия |

|

4.2 Понимание потребностей и ожиданий заинтересованных сторон |

5.2.1 c) выявления и обеспечения выполнения требований соответствующих законов, нормативных актов, а также договорных обязательств в области информационной безопасности; |

|

4.3 Определение области действия системы менеджмента информационной безопасности |

4.2.1 a) определить область и границы действия СМИБ с учетом характеристик бизнеса, организации, ее размещения, активов и технологий, в том числе детали и обоснование любых исключений из области ее действия (см. 1.2); 4.2.3 f) регулярно проводить руководством организации анализ СМИБ в целях подтверждения адекватности ее функционирования и определения направлений совершенствования (см.7.1) |

|

4.4 Система менеджмента информационной безопасности |

4.1 Общие требования |

|

5 Руководство |

|

|

5.1 Лидерство и приверженность |

5.1 Обязательства руководства |

|

5.2 Политика |

4.2.1 b) определить политику СМИБ… |

|

5.3 Роли, обязанности и полномочия в организации |

5.1 с) определение функций и ответственности в области ИБ; |

|

6 Планирование |

|

|

6.1 Действия по рассмотрению рисков и возможностей |

|

|

6.1.1 Общие положения |

8.3 Предупреждающие действия |

|

6.1.2 Оценка рисков информационной безопасности |

4.2.1 c) определить подход к оценке риска в организации, для чего необходимо… 4.2.1 d) идентифицировать риски, для чего необходимо… 4.2.1 e) проанализировать и оценить риски, для чего необходимо… |

|

6.1.3 Обработка рисков информационной безопасности6 |

4.2.1 f) определить и оценить различные варианты обработки рисков. 4.2.1 g) выбрать цели и меры управления для обработки рисков. 4.2.1 h) получить утверждение руководством предполагаемых остаточных рисков; 4.2.1 j) подготовить Положение о применимости, которое включает в себя следующее… 4.2.2 a) разработать план обработки рисков, определяющий соответствующие действия руководства, ресурсы, обязанности и приоритеты в отношении менеджмента рисков ИБ (см. раздел 5); |

|

6.2 Цели информационной безопасности и планы по их достижению |

5.1 b) обеспечения разработки целей и планов СМИБ; |

|

7 Обеспечение и поддержка |

|

|

7.1 Ресурсы |

4.2.2 g) управлять ресурсами СМИБ (см. 5.2); |

|

7.2 Квалификация |

5.2.2 Подготовка, осведомленность и квалификация персонала |

|

7.3 Осведомленность |

4.2.2 e) реализовать программы по обучению и повышению квалификации сотрудников 5.2.2 Подготовка, осведомленность и квалификация персонала |

|

7.4 Взаимодействие |

4.2.4 c) передавать подробную информацию о действиях по улучшению СМИБ всем заинтересованным сторонам, при этом степень ее детализации должна соответствовать обстоятельствам и, при необходимости, согласовывать дальнейшие действия; 5.1 d) доведения до всех сотрудников организации информации о важности достижения целей информационной безопасности и соответствия ее требованиям политики организации, об их ответственности перед законом, а также о необходимости непрерывного совершенствования в реализации мер ИБ; |

|

7.5 Документированная информация |

4.3 Требования к документации |

|

8 Функционирование |

|

|

8.1 Оперативное планирование и контроль |

4.2.2 f) управлять работой СМИБ; |

|

8.2 Оценка рисков информационной безопасности |

4.2.2 d) пересматривать оценки рисков через установленные периоды времени, анализировать остаточные риски и установленные приемлемые уровни рисков, учитывая изменения.. |

|

8.3 Обработка рисков информационной безопасности |

4.2.2 b) реализовать план обработки рисков для достижения намеченных целей управления, включающий в себя вопросы финансирования, а также распределение функций и обязанностей; 4.2.2 c) внедрить меры управления, выбранные согласно 4.2.1, перечисление д), для достижения целей управления; |

|

9 Оценивание исполнения |

|

|

9.1 Мониторинг, оценка защищенности, анализ и оценивание |

4.2.2 d) пересматривать оценки рисков через установленные периоды времени, анализировать остаточные риски и установленные приемлемые уровни рисков, учитывая изменения.. 4.2.3 b) проводить регулярный анализ результативности СМИБ (включая проверку ее соответствия политике и целям СМИБ и анализ мер управления безопасностью) с учетом результатов аудиторских проверок ИБ, ее инцидентов, результатов измерений эффективности СМИБ, а также предложений и другой информации от всех заинтересованных сторон; 4.2.3 c) измерять результативность мер управления для проверки соответствия требованиям ИБ; |

|

9.2 Внутренний аудит |

4.2.3 e) проводить внутренние аудиты СМИБ через установленные периоды времени (см. раздел 6). |

|

9.3 Проверка со стороны руководства |

4.2.3 f) регулярно проводить руководством организации анализ СМИБ в целях подтверждения адекватности ее функционирования и определения направлений совершенствования (см. 7.1); 7. Анализ системы менеджмента информационной безопасности со стороны руководства |

|

10. Улучшение |

|

|

10.1 Несоответствие и корректирующие действия |

4.2.4 Поддержка и улучшение системы менеджмента информационной безопасности 8.2 Корректирующие действия |

|

10.2 Постоянное улучшение |

4.2.4 Поддержка и улучшение системы менеджмента информационной безопасности 8.1 Постоянное улучшение |

Новые понятия:

-

Контекст деятельности организации – среда, в которой работает организация.

-

Планы по достижению целей информационной безопасности – задачи, выполнение которых осуществляется организацией в ходе функционирования СМИБ.

-

Владелец риска – человек от бизнеса, отвечающий за актив и связанные с ним риски.

-

Документированная информация – документы, записи, все то, что обеспечивает функционирование СМИБ.

Манипуляции с областью действия СМИБ ушли в прошлое

ISO/IEC 27001:2005 и ГОСТ Р ИСО/МЭК 27001:2006 содержали в себе одну интересную уязвимость, которая позволяла компаниям, подающимся на сертификацию со своими системами менеджмента информационной безопасности серьезно сэкономить. Определение области действия СМИБ в соответствии с прошлыми версиями стандартов полностью лежало на совести заявителей и многие разумно выбирали небольшие процессы, такие как техническая поддержка, управление персоналом, подготовка бухгалтерской отчетности и т.п. и начинали строить СМИБ исключительно вокруг них, защищая, например, только данные в системе 1С:Кадры. В новой же редакции требуется явное определение внешних и внутренних сторон и выявление их требований, в соответствии с которыми уже и определяется область действия СМИБ. Таким образом, сейчас, забыть про требования регуляторов к защите ПДн, КИИ при построении СМИБ уже не получится.

Оценка рисков

Ключевым механизмом определения необходимости внедрения той или иной меры информационной безопасности является оценка рисков.

Оценка рисков (risk assessment) включает в себя идентификацию рисков (risk identification), анализ рисков (risk analysis) и оценивание рисков (risk evaluation). В ходе идентификации рисков составляется список рисков, как правило, связанных с конкретными активами, которые имеет смысл анализировать. В рамках анализа рисков изучается их природа, определяется вероятность, последствия и итоговое значение каждого риска, которое может быть выражено словом (например, «высокий»-«средний»-«низкий»), цветом (например, «красный»-«желтый»-«зеленый») или каким-либо числовым значением (например, в баллах, а иногда и в деньгах). После получения значения риска его сопоставляют с критериями принятия риска, осуществляя так называемое оценивание риска, что в свою очередь необходимо для принятия решения о дальнейших шагах по обработке рисков.

Внутренний аудит

Без грамотно организованного контроля менеджмент чего-либо невозможен. Важной составляющей фазы «Проверка» является внутренний аудит, в ходе которой специально обученный специалист проверяет с помощью доступных ему методов аудита то, что процессы СМИБ и внедренные меры безопасности, соответствуют таким критериям аудита, как:

-

Внутренние организационно-распорядительные документы в области ИБ.

-

Применимое законодательство (например, в области ПДн, КИИ).

-

ГОСТ Р ИСО/МЭК 27001:2021.

Аудитор должен быть беспристрастным, и ни в коем случае не должен быть задействован в проверке собственной работы.

Заключение

В качестве заключения можно отметить, что в области информационной безопасности ГОСТ Р ИСО/МЭК 27001:2021 является одним из самых практичных стандартов так как основан на простом и понятном подходе к структурированию деятельности организации — цикле PDCA. Формулировки требований и мер безопасности за более чем 20-летнее существование стандарта приведены в очень приличный и доступный вид.

Стоит отметить, что жизнь не стоит на месте и международные версии стандартов ISO 27001 и ISO 27002 обновляются в 2022-м году. ISO 27002 уже опубликован на сайте ISO, в течение года выйдет и новая редакция ISO 27001. Основные разделы (4-10) ISO 27001:2022 останутся без изменений, но будет обновлено приложение А: в нем появится 11 новых мер безопасности, а формулировки многих других будут улучшены, также будет изменен их принцип группировки, но это уже материал для отдельной статьи, если читателям будет интересно.

Если стандарт ГОСТ Р ИСО/МЭК 27001:2021 показался интересным, но 5 минут, потраченных на данную статью оказалось недостаточно и есть желание чуть глубже погрузиться в тему, то можно присоединиться к нашим бесплатным вебинарам, которые уже скоро пройдут.

Полезные ссылки

-

Руководство по переходу с ISO/IEC 27001:2005 и ISO/IEC 27001:2013 от BSI

-

ISO/IEC 27000:2018

ГОСТ Р ИСО/МЭК 27003-2012

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

Информационная технология

Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Руководство по реализации системы менеджмента информационной безопасности

Information technology. Security techniques. Information security management systems implementation guidance

ОКС 35.040

Дата введения 2013-12-01

Предисловие

1 ПОДГОТОВЛЕН Федеральным бюджетным учреждением «Консультационно-внедренческая фирма в области международной стандартизации и сертификации — «Фирма «Интерстандарт» (ФБУ «КВФ «Интерстандарт») совместно с Евро-Азиатской ассоциацией производителей товаров и услуг в области безопасности (Ассоциация ЕВРААС) и ООО «Научно-испытательный институт систем обеспечения комплексной безопасности» (ООО «НИИ СОКБ») на основе собственного аутентичного перевода на русский языкмеждународного стандарта, указанного в пункте 4

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 362 «Защита информации»

3 УТВЕРЖДЕН и ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 15 ноября 2012 г. N 812-ст

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 27003:2010* «Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Руководство по реализации системы менеджмента информационной безопасности» (ISO/IEC 27003:2010 «Information technology — Security techniques — Information security management systems implementation guidance»

________________

* Доступ к международным и зарубежным документам, упомянутым в тексте, можно получить, обратившись в Службу поддержки пользователей. — .

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты Российской Федерации, сведения о которых приведены в дополнительном приложении ДА

5 ВВЕДЕН ВПЕРВЫЕ

Правила применения настоящего стандарта установлены в ГОСТ Р 1.0-2012 (раздел 8). Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты», а официальный текст изменений и поправок — в ежемесячном указателе «Национальные стандарты», В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (gost.ru)

1 Область применения

В настоящем стандарте рассматриваются важнейшие аспекты, необходимые для успешной разработки и внедрения системы менеджмента информационной безопасности (СМИБ) в соответствии со стандартом ISO/IEC 27001:2005. В нем описывается процесс определения и разработки СМИБ от запуска до составления планов внедрения. В нем описывается процесс получения одобрения руководством внедрения СМИБ, определяется проект внедрения СМИБ (упоминается в данном международном стандарте как проект СМИБ) и представлены рекомендации по планированию проекта СМИБ, в результате которого получается окончательный план внедрения СМИБ.

Настоящий международный стандарт предназначен для использования организациями, применяющими СМИБ. Он применяется ко всем типам организаций (например, коммерческим предприятиям, правительственным органам, некоммерческим организациям) любых размеров. Сложность структуры и риски каждой организации уникальны, и на внедрение СМИБ будут влиять ее особые требования. Небольшие организации могут посчитать, что действия, указанные в данном международном стандарте, применимы к ним и могут быть упрощены. Крупным организациям или организациям со сложной структурой для эффективного выполнения действий, указанных в данном международном стандарте, может потребоваться многоуровневая система организации или управления.

Однако в обоих случаях соответствующие действия можно планировать, применяя настоящий стандарт.

Настоящий стандарт содержит рекомендации и разъяснения; в нем не указано никаких требований. Настоящий стандарт предназначен для использования в сочетании с ISO/IEC 27001:2005 и ISO/IEC 27002:2005, но не предназначен для изменения или сокращения требований, указанных в ISO/IEC 27001:2005, или рекомендаций, содержащихся в ISO/IEC 27001:2005.

Предъявление требований на соответствие настоящему стандарту не применяется.

2 Нормативные ссылки

В настоящем стандарте использованы ссылки на следующие международные стандарты (для недатированных ссылок следует использовать только последнее издание указанного стандарта, включая поправки).

_______________

* Таблицу соответствия национальных стандартов международным см. по ссылке. — .

ISO/IEC 27000:2009 Информационные технологии. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Общий обзор и терминология (ISO/IEC 2700:2009, Information technology — Security techniques — Information security management sustems — Overview and vocabulary)

ISO/IEC 27001:2005 Информационные технологии. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования (ISO/IEC 27001:2005, Information technology — Security techniques — Information security management sustems — Requirements)

3 Термины и определения

В настоящем стандарте применены термины и определения по ISO/IEC 27000:2009, ISO/IEC 27001:2005, а также следующий термин с соответствующим определением.

3.1 проект СМИБ (ISMS project) — Структурированные действия, предпринимаемые организацией для внедрения системы управления информационной безопасностью.

4 Структура настоящего стандарта

4.1 Общая структура разделов документа

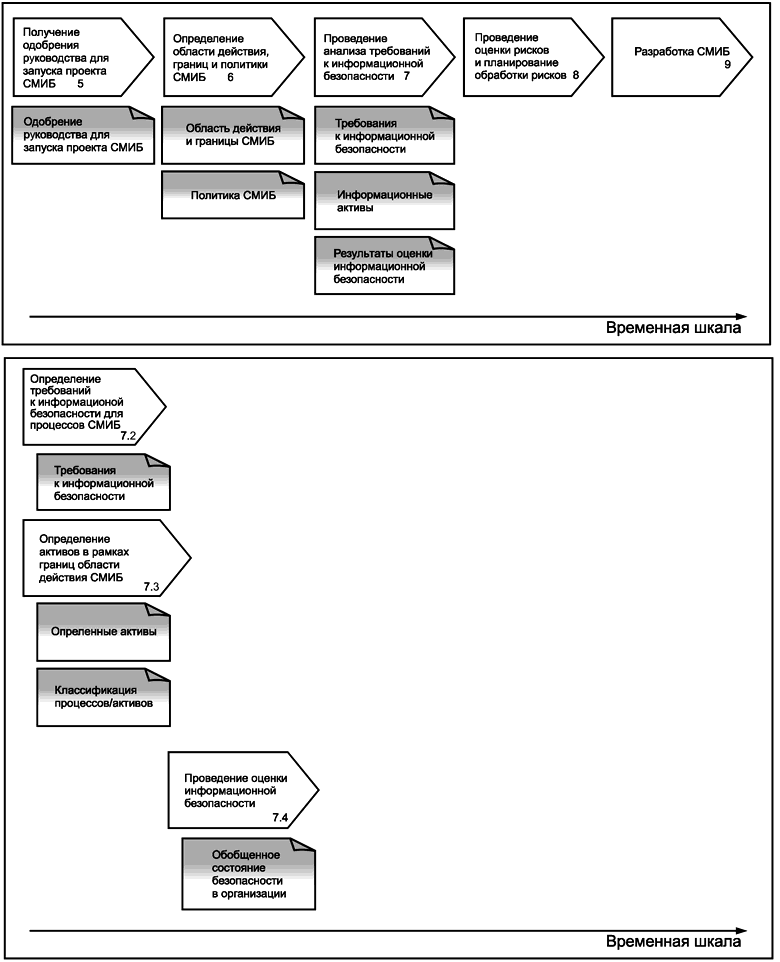

Внедрение системы менеджмента информационной безопасности (СМИБ) является важным видом деятельности и обычно осуществляется в организации как проект. В настоящем стандарте объясняется внедрение СМИБ с подробным описанием запуска, планирования и определения проекта. Процесс планирования конечного внедрения СМИБ включает пять фаз, и каждая фаза представлена в отдельном пункте. Все разделы имеют одинаковую структуру, описываемую ниже. Эти пять фаз следующие:

a) получение одобрения руководства для запуска проекта СМИБ (раздел 5);

b) определения области действия и политики СМИБ (раздел 6);

c) проведение анализа организации (раздел 7);

d) проведение анализа рисков и планирование обработки рисков (раздел 8);

e) разработка СМИБ (раздел 9).

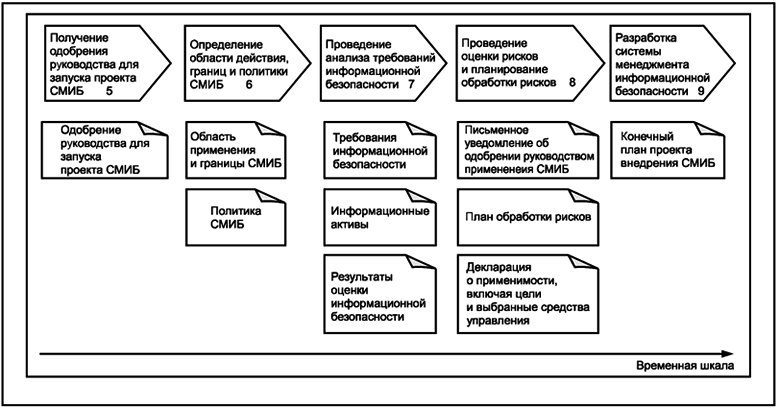

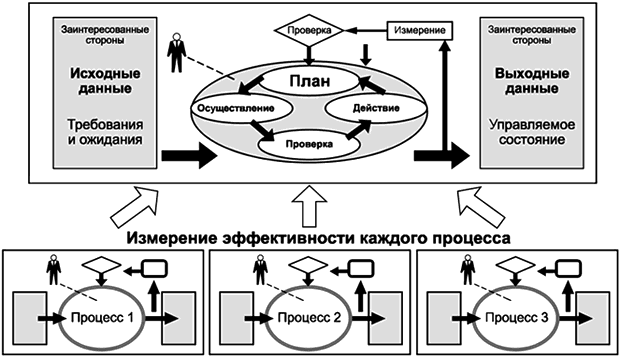

На рисунке 1 представлены пять фаз планирования проекта СМИБ с указанием стандартов ISO/IEC и основных выходных документов.

Рисунок 1 — Фазы проекта СМИБ

Дополнительная информация приведена в приложениях:

Приложение A. Описание контрольного перечня.

Приложение B. Роли и сферы ответственности в области информационной безопасности.

Приложение C. Информация по внутреннему аудиту.

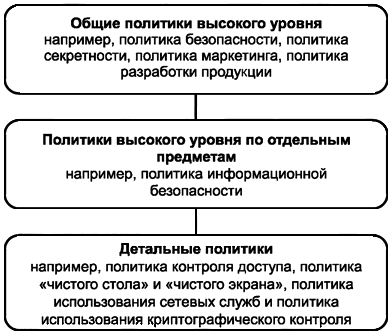

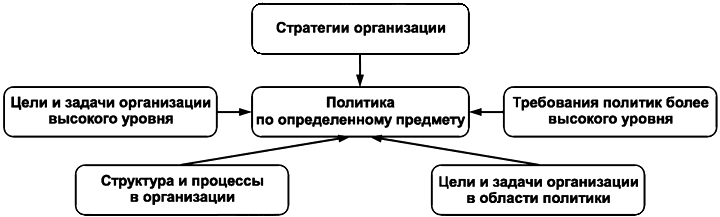

Приложение D. Структура политики.

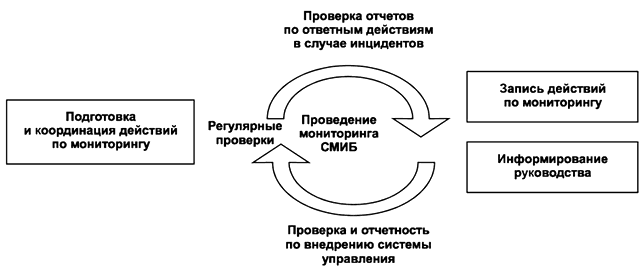

Приложение E. Мониторинг и измерения.

4.2 Общая структура настоящего стандарта

Каждый раздел содержит:

a) цель или цели (начиная с того, чего необходимо достичь), указанные в начале каждого раздела в текстовом окне;

или

b) действие или действия, необходимые для достижения цели или целей данной фазы.

Каждое действие описывается в соответствующем пункте.

Описания действий в каждом подпункте структурированы следующим образом:

Действие

Действие определяет, что необходимо сделать для выполнения данного действия, чтобы достичь всех целей или части целей данной фазы.

Исходные данные

В исходных данных представлено описание отправной точки, например, наличие документированных решений или выходных данных других действий, описываемых в настоящем стандарте. Исходные данные могут упоминаться как полный набор исходных данных в начале соответствующего пункта или конкретная информация по какому либо действию, которая может добавляться после ссылки на соответствующий пункт.

Рекомендации

В рекомендациях содержится подробная информация, позволяющая выполнить данное действие. Некоторые рекомендации могут не соответствовать для применения во всех случаях, и другие способы достижения результата могут быть более оптимальными.

Выходные данные

В выходных данных описывается результат(ы) или документ(ы) для сдачи, получаемые после выполнения действия. Выходные данные являются одинаковыми независимо от размера организации и области действия СМИБ.

Дополнительная информация

В разделе дополнительной информации содержится дополнительная информация, которая может помочь в выполнении действия, например, ссылки на другие стандарты.

Примечание — Фазы и действия, описываемые в данном стандарте, включают предлагаемую последовательность выполнения действий на основе зависимостей, определяемых на основе описаний «исходных данных» и «выходных данных» для каждого действия. Однако в зависимости от множества различных факторов (например, эффективности существующей системы управления, понимания важности информационной безопасности, причин внедрения СМИБ) организация может выбирать в любом порядке любые действия, необходимые для подготовки к учреждению и внедрению СМИБ.

4.3 Схемы

Проект часто изображается в графическом виде или в виде схем, показывающих выполняемые действия и их результаты.

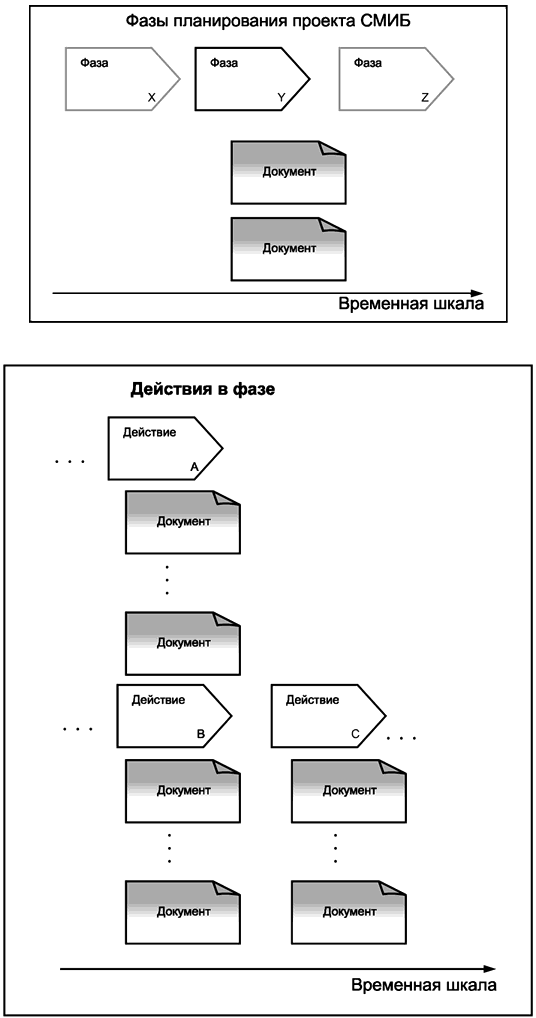

На рисунке 2 показаны условные обозначения на схемах, указываемых в пункте обзора каждой фазы. Схемы обеспечивают обзор высокого уровня действий, входящих в каждую фазу.

Рисунок 2 — Условные обозначения на блок-схеме

В верхнем прямоугольнике показаны фазы планирования проекта СМИБ. Фаза, разъясняемая в конкретном пункте, затем указывается вместе с ключевыми выходными документами.

Нижняя схема (действия в фазе) показывает ключевые действия в указанной фазе верхнего прямоугольника и основные выходные документы каждой фазы.

Временная шкала на нижней схеме основывается на временной шкале верхней схемы.

Действия A и B могут выполняться одновременно. Действие C следует начинать после завершения действий A и B.

5 Получение одобрения руководства для запуска проекта СМИБ

5.1 Описание получения одобрения руководства для запуска проекта СМИБ

Существует несколько факторов, которые необходимо учитывать при принятии решения о внедрении СМИБ. Для того чтобы учесть эти факторы, руководство должно рассмотреть деловые аргументы в пользу внедрения проекта СМИБ и утвердить его. Следовательно, цель этой фазы — получить одобрение руководства для запуска проекта СМИБ посредством определения случая применения СМИБ для данного предприятия и плана проекта.

Чтобы получить одобрение руководства, организация должна составить описание случая применения СМИБ для данного предприятия, включающее приоритеты и цели внедрения СМИБ, а также структуру организации для СМИБ. Наряду с этим следует составить начальный план проекта СМИБ.

Работа, выполняемая в данной фазе, позволит организации понять важность СМИБ и определить роли и сферы ответственности в области информационной безопасности внутри организации, требуемые для проекта СМИБ.

Ожидаемым результатом этой фазы будет предварительное разрешение руководства и принятие им обязательства по внедрению СМИБ и выполнению действий, описываемых в данном международном стандарте. Выходные данные в этом пункте включают описание случая применения СМИБ для данного предприятия и предварительный план проекта СМИБ с описанием ключевых этапов.

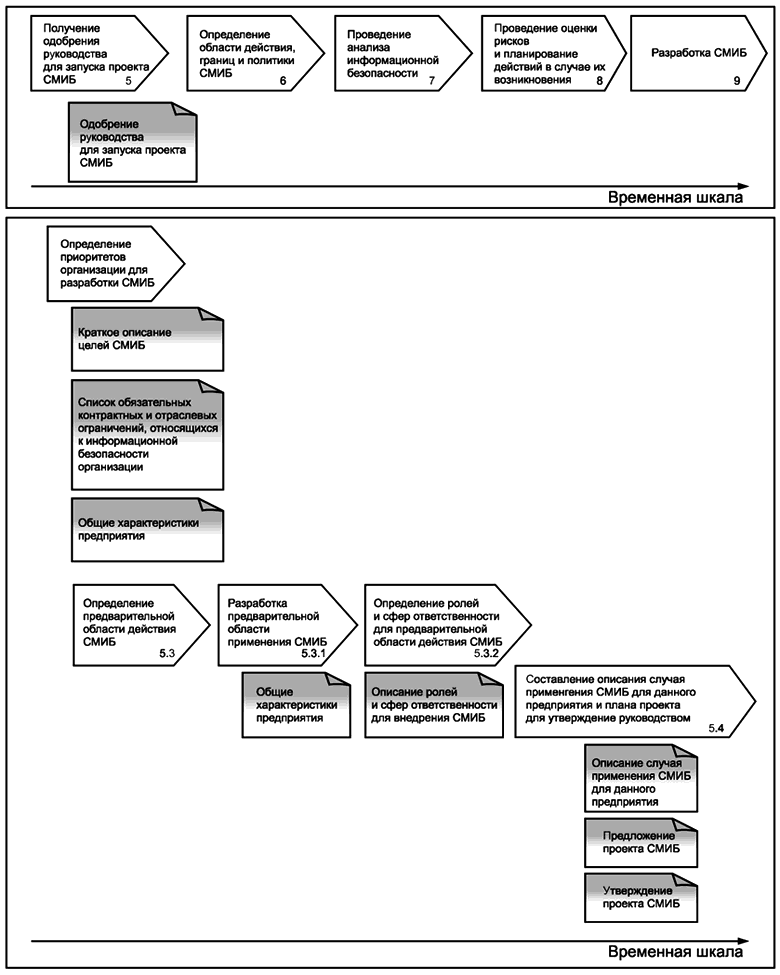

На рисунке 3 показан процесс получения одобрения руководства для запуска проекта СМИБ.

Рисунок 3 — Описание получения одобрения руководства для запуска проекта СМИБ

Примечание — Выходные данные раздела 5 (документированное поручение руководства на планирование и внедрение СМИБ) и один из документов с выходными данными раздела 7 (документированное описание состояния информационной безопасности) не являются требованиями ISO/IEC 27001:2005. Однако выходные данные по этим действиям являются рекомендованными исходными данными для других действий, описываемых в данном документе.

5.2 Определение приоритетов организации для разработки СМИБ

Действия

Цели внедрения СМИБ должны учитываться при рассмотрении приоритетов и требований организации к информационной безопасности.

Исходные данные

a) стратегические цели организации;

b) обзор существующих систем управления;

c) перечень правовых, нормативных и договорных требований к информационной безопасности, применяемых в организации.

Рекомендации

Для запуска проекта СМИБ обычно требуется одобрение руководства. Следовательно, первое действие, которое необходимо выполнить — сбор существенной информации, показывающей значение СМИБ для организации. Организация должна определить, зачем нужна система СМИБ, определить цели внедрения СМИБ и запустить проект СМИБ.

Цели внедрения СМИБ можно определить, ответив на следующие вопросы:

a) менеджмент риска — как может СМИБ улучшить управление рисками для информационной безопасности?

b) результативность — как может СМИБ улучшить управление информационной безопасностью?

c) преимущества для предприятия — как может СМИБ создать конкурентные преимущества для организации?

Чтобы ответить на приведенные выше вопросы, необходимо рассмотреть приоритеты и требования организации в области информационной безопасности на основе следующих факторов:

a) важнейшие сферы деятельности предприятия и организации:

1 Что является важнейшими сферами деятельности предприятия и организации?

2 Какие сферы деятельности организации обеспечивают ведение бизнеса и чему уделяется особое внимание?

3 Какие существуют взаимоотношения и соглашения с третьими сторонами?

4 Привлекаются ли сторонние организации для оказания каких-либо услуг?

b) засекреченная или ценная информация:

1 Какая информация является наиболее важной для организации?

2 Какими могли бы быть возможные последствия при разглашении определенной информации неуполномоченным сторонам (например, потеря конкурентных преимуществ, ущерб по отношению к бренду или репутации, судебный иск и т.д.)?

c) законы, делающие обаятельным принятие мер информационной безопасности:

1 Какие законы, относящиеся к обработке риска или информационной безопасности, применяются в организации?

2 Является ли организация публичной глобальной организацией, для которой требуется внешняя финансовая отчетность?

d) контрактные или организационные соглашения, относящиеся к информационной безопасности:

1 Какие требования предъявляются к хранению данных (включая сроки хранения)?

2 Существуют ли контрактные требования, связанные с секретностью или качеством (например, соглашение об уровне услуг — SLA)?

e) отраслевые требования, определяющие конкретные способы управления и меры информационной безопасности:

1 Какие требования, характерные для данной отрасли, применяются к организации?

f) угрозы:

1 Какие нужны виды защиты и от каких угроз?

2 Для каких отдельных категорий информации требуется защита?

3 Каковы отдельные типы информационной деятельности, требующие защиты?

g) Конкурентные движущие факторы:

1 Какие минимальные требования к информационной безопасности существуют на рынке?

2 Какие дополнительные способы менеджмента информационной безопасности могут быть стимулированы конкурентными преимуществами организации?

h) требования непрерывности бизнес-процессов

1 Каковы существуют важнейшие бизнес-процессы?

2 Как долго организация может выдерживать приостановки каждого из важнейших бизнес-процессов?

Предварительную область действия СМИБ можно определить, ответив на приведенные выше вопросы. Это также необходимо для того, чтобы определить случай применения СМИБ для данного предприятия и общий план проекта СМИБ для утверждения руководством. Подробная область действия СМИБ должна быть определена во время составления проекта СМИБ.

Требования, указанные в ISO/IEC 27001:2005, ссылка 4.2.1 a), определяют область действия на основе характеристик предприятия, организации, местонахождения, активов и технологий. Определению этих факторов способствует информация, полученная на основе вышеуказанных вопросов.

Перечень некоторых тем, которые необходимо рассмотреть при принятии первоначальных решений, касающихся области действия СМИБ:

a) каковы обязательные требования к менеджменту информационной безопасности, определенные руководством организации, и обязательства, накладываемые на организацию извне?

b) несут ли ответственность за предлагаемые системы в рамках области действия СМИБ руководящие группы (например, сотрудники разных филиалов и отделов)?

c) как будут передаваться документы, связанные с СМИБ, внутри организации (например, на бумаге или через корпоративную сеть)?

d) могут ли существующие системы управления удовлетворять потребности организации? Являются ли они полнофункциональными, поддерживаются ли в работоспособном состоянии и функционируют ли, как это необходимо?

Примеры целей управления, которые могут использоваться в качестве исходных данных для определения предварительной области действия СМИБ, включают:

a) содействие непрерывности бизнес-процессов и восстановлению их в чрезвычайных ситуациях;

b) повышение устойчивости к инцидентам;

c) внимание к соответствию законам (условиям) контракта и обязательствам;

d) обеспечение возможности сертификации по другим стандартам ISO/IEC;

e) обеспечение развития и положения организации;

f) снижение затрат на управление безопасностью;

g) защита стратегически важных активов;

h) создание благоприятной и эффективной среды внутреннего управления;

i) обеспечение уверенности заинтересованных сторон в том, что информационные активы соответствующим образом защищены.

Выходные данные

Выходные данные после выполнения этого действия следующие:

a) документ, излагающий цели, приоритеты в области информационной безопасности и требования организации к СМИБ;

b) перечень законных, контрактных и отраслевых требований к информационной безопасности организации;

c) описание характеристик предприятия, организации, местонахождения, активов и технологий.

Дополнительная информация

ISO/IEC 9001:2008, ISO/IEC 14001:2004, ISO/IEC 20000-1:2005.

5.3 Определение предварительной области действия СМИБ

5.3.1 Разработка предварительной области действия СМИБ

Действия

Цели, связанные с внедрением СМИБ, должны включать определение предварительной области действия СМИБ, которая необходима для проекта СМИБ.

Исходные данные

Выходные данные действия 5.2, определение приоритетов организации для разработки СМИБ.

Рекомендации

Чтобы осуществить проект внедрения СМИБ, необходимо определить структуру организации для реализации СМИБ. Предварительная область действия СМИБ должна быть определена, чтобы обеспечить для руководства рекомендации для принятия решений по внедрению системы и поддержать дальнейшие действия.

Предварительная область действия СМИБ нужна для того, чтобы определить случай применения СМИБ для данного предприятия и предложить план проекта для утверждения руководством.

Выходные данные на этом этапе должны представлять собой документ, определяющий предварительную область действия СМИБ, а именно:

a) изложение обязательных требований к менеджменту информационной безопасности, определяемых руководством организации, и обязательств, накладываемых на организацию извне;

b) описание того, как части области действия системы взаимодействуют с другими системами управления;

c) перечень целей предприятия в области менеджмента информационной безопасности (как определено в пункте 5.2);

d) перечень важнейших бизнес-процессов, информационных активов, организационных структур и регионов, где будет использоваться СМИБ;

e) соотношение существующих систем управления, регулирования, соответствия и целей организации;

f) характеристики предприятия, организация, местонахождение, активы и технологии.

Необходимо определить общие элементы и практические различия между существующими системами управления и предлагаемой СМИБ.

Выходные данные

Выходные данные представляют собой документ, описывающий предварительную область действия СМИБ.

Дополнительная информация

Дополнительной специальной информации не требуется.

Примечание — Следует обратить особое внимание на то, что в случае сертификации должны быть выполнены особые требования к документации согласно ISC/IEC 27001:2005 в том, что касается области действия СМИБ, независимо от существующей в организации системы управления.

5.3.2 Определение ролей и сфер ответственности для предварительной области действия СМИБ

Действия

Необходимо определить общие роли и сферы ответственности для предварительной области действия СМИБ.

Исходные данные

a) выходные данные действия 5.3.1, разработка предварительной области действия СМИБ;

b) список заинтересованных сторон, которые получат выгоду в результате реализации проекта СМИБ.

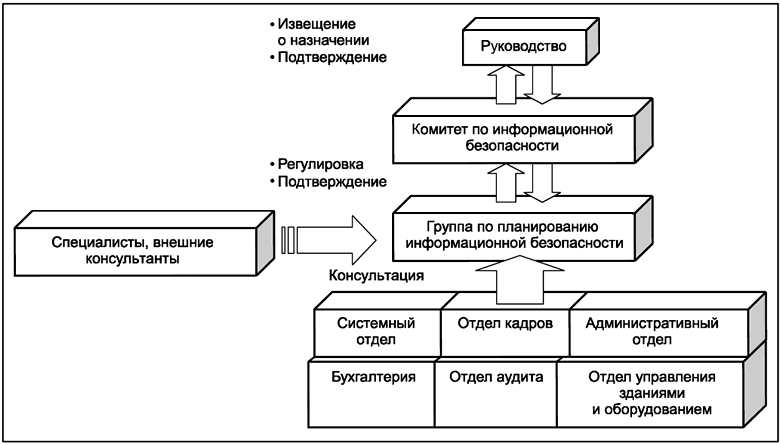

Рекомендации

Для осуществления проекта СМИБ необходимо определить роль организации в реализации проекта. Эта роль обычно различается в разных организациях, что обусловлено количеством людей, имеющих дело с информационной безопасностью. Организационная структура и ресурсы для обеспечения информационной безопасности различаются в зависимости от размера, типа и структуры организации. Например, в небольших организациях несколько функций может выполнять один человек. Однако руководство организации должно однозначно определить его роль (обычно начальник отдела информационной безопасности, управляющий по информационной безопасности и т.п.) с полной ответственностью за менеджмент информационной безопасности, а для сотрудников должны быть определены роли и сферы ответственности на основе квалификации, требуемой для выполняемой работы. Это важно для обеспечения эффективного выполнения задач.

Наиболее важными соображениями при определении ролей в области менеджмента информационной безопасности являются следующие:

a) полная ответственность за выполнение задач остается на уровне руководства;

b) одно лицо (обычно начальник отдела информационной безопасности) назначается для содействия и координации процессов обеспечения информационной безопасности;

c) каждый работник несет равную ответственность за выполнение своей первоначальной задачи и обеспечение информационной безопасности на рабочем месте и в организации.

Должностные лица, занятые в менеджменте информационной безопасности, должны работать совместно; этому может содействовать создание форума по информационной безопасности или аналогичного органа.

Необходимо осуществлять (и документировать) взаимодействие с соответствующими специалистами предприятия на всех этапах разработки, внедрения, использования и поддержания СМИБ.

Представители подразделений, входящих в определенную область действия системы (например, менеджмент риска), являются потенциальными членами группы по внедрению СМИБ. Эта группа должна иметь минимально необходимую с практической точки зрения численность для быстрого и эффективного использования ресурсов. В эту группу могут входить не только представители подразделений, выполняющих задачи в определенной области действия системы (например, в области менеджмента риска), которые являются потенциальными членами группы по внедрению СМИБ, но также и представители других подразделений, например юридического отдела, административного отдела. Эта группа должна иметь минимально необходимую с практической точки зрения численность для быстрого и эффективного использования ресурсов.

Выходные данные

Выходные данные представляют собой документ или таблицу, описывающую роли и сферы ответственности с указанием имен и организацию, необходимую для успешного внедрения СМИБ.

Дополнительная информация

В Приложении B представлена подробная информация по ролям и сферам ответственности, необходимым в организации для успешного внедрения СМИБ.

5.4 Разработка технического обоснования и плана проекта для получения санкции руководства

Действия

Одобрение руководства и выделение ресурсов для реализации проекта внедрения СМИБ должны быть получены путем определения случая применения СМИБ для данного предприятия и предложения проекта СМИБ.

Исходные данные

a) выходные данные действия 5.2, определение приоритетов организации для разработки СМИБ;

b) выходные данные действия 5.3, определение предварительной области действия СМИБ — документы предварительные.

1 Область действия СМИБ и

2 Связанные с ней роли и сферы ответственности.

Рекомендации

Информация по случаю применения СМИБ для данного предприятия и первоначальный план проекта СМИБ должны включать определенные временные шкалы, ресурсы и этапы, требуемые для выполнения основных действий, указанных в пунктах 6-9 данного национального стандарта.

Определение случая применения СМИБ для данного предприятия и первоначальный план проекта СМИБ служат основой проекта, но также обеспечивают выделение и утверждение руководством ресурсов, требуемых для внедрения СМИБ. То, как применяемая СМИБ будет подкреплять цели предприятия, способствует эффективности организационных процессов и повышает эффективность работы предприятия.

Информация по случаю применения СМИБ для данного предприятия должна включать короткие заявления, связанные с целями организации, и охватывать следующие вопросы:

a) цели и конкретные задачи;

b) выгоды для организации;

c) предварительная область действия СМИБ, включая затрагиваемые бизнес-процессы;

d) важнейшие процессы и факторы для достижения целей СМИБ;

e) описание проекта высокого уровня;

f) первоначальный план внедрения системы;

g) определенные роли и сферы ответственности;

h) требуемые ресурсы (технологические и людские);

i) соображения, касающиеся внедрения системы, включая существующую систему информационной безопасности;

j) временная шкала с ключевыми этапами;

k) предполагаемые затраты;

I) важнейшие факторы успеха;

m) количественное определение выгод для организации.

План проекта должен включать соответствующие действия из фаз, описываемых в пунктах 6-9 данного международного стандарта.

Лица, влияющие на СМИБ или находящиеся под ее влиянием, должны быть определены; им должно быть предоставлено необходимое время для того, чтобы изучить и прокомментировать описание случая применения СМИБ для данного предприятия и предложение по проекту СМИБ. Описание случая применения СМИБ для данного предприятия и предложение по проекту СМИБ должны при необходимости обновляться по мере появления исходных данных. При получении достаточной поддержки описание случая применения СМИБ для данного предприятия и предложение по проекту СМИБ должны быть представлены руководству для утверждения.

Руководство должно утвердить описание случая применения СМИБ для данного предприятия и первоначальный план проекта, чтобы составить поручения для всей организации и начать реализацию проекта СМИБ.

Предполагаемые выгоды от поручения руководства на внедрение СМИБ следующие:

a) знание и применение соответствующих законов, норм, договорных обязательств и стандартов, касающихся информационной безопасности, которое позволит избежать ответственности и взысканий в случае несоответствия;

b) эффективное использование множества процессов обеспечения информационной безопасности;

c) устойчивость и растущая уверенность в росте благодаря лучшему менеджменту риска информационной безопасности;

d) определение и защита важной для предприятия информации.

Выходные данные

Выходные данные этого действия следующие:

a) документированное одобрение руководством выполнения проекта СМИБ с распределенными ресурсами;

b) документированное описание случая применения СМИБ для данного предприятия;

c) начальное предложение по проекту СМИБ с основными этапами, такими как выполнение оценки риска, реализация проекта, внутренний аудит и проверки, осуществляемые руководством.

Дополнительная информация

SO/IEC 27000:2009 в качестве примеров важнейших факторов успеха в подкрепление описания случая применения СМИБ для данного предприятия.

6 Определение области действия СМИБ, границ и политики СМИБ

6.1 Общее описание определения области действия СМИБ, границ и политики СМИБ

Одобрение руководства для внедрения СМИБ основывается на предварительном определении области действия СМИБ, случая применения СМИБ для данного предприятия и первоначальном плане проекта. Подробное определение области действия и границ СМИБ, определение политики СМИБ и ее принятие и поддержка руководством являются ключевыми первичными факторами для успешного внедрения СМИБ.

Следовательно, цели этой фазы следующие:

Цели: Детально определить область действия и границы СМИБ, разработать политику СМИБ и получить одобрение руководства.

ISO/IEC 27001:2005, ссылки: 4.2.1 a) и 4.2.1 b).

Чтобы достичь цели «детального определения области действия и границ СМИБ», необходимо выполнить следующие действия:

a) определить организационную область действия и границы:

b) область действия и границы информационных и коммуникационных технологий (ИКТ) и

c) физическую область действия и границы;

d) определенные характеристики в ISO/IEC 27001:2005, ссылки 4.2.1 a) и b), т.е. аспекты области действия и границ, связанные с предприятием, организацией, местонахождением, активами и технологиями, и политика формируются в процессе определения этой области действия и границ;

e) введение элементарной области действия и границ для получения области действия и границ СМИБ.

Для достижения определения политики СМИБ и получения одобрения руководства необходимо отдельное действие.

Чтобы построить эффективную систему управления для организации, необходимо детально определить область действия СМИБ с учетом важнейших информационных активов организации. Важно иметь общую терминологию и систематический подход для определения информационных активов и оценки жизнеспособных механизмов обеспечения безопасности. Это обеспечивает простоту коммуникации и способствует устойчивому пониманию всех фаз внедрения системы. Также важно обеспечить включение в область действия системы важнейших подразделений организации.

Можно определить область действия СМИБ, чтобы охватить всю организацию или ее часть, например подразделение или четко ограниченный вспомогательный элемент. Например, в случае оказания «услуг» клиентам областью действия СМИБ может быть система управления услугами или пересекающимися функциями (целое подразделение или часть подразделения). Требования ISO/IEC 27001:2005 должны быть выполнены для получения сертификации независимо от систем управления, существующих в организации.

Определение организационной области действия и границ, области действия и границ технологии передачи информации (6.3) и физической области действия и границ (6.4) не всегда должно выполняться последовательно. Однако полезно указать на уже полученные области действия и границы при определении других областей действия и границ.

6.2 Определение организационной области действия и границ

Действия

Необходимо определить организационную область действия и границы.

Исходные данные

a) выходные данные действия 5.3, определение предварительной области действия СМИБ — документированная предварительная область действия СМИБ, охватывающая:

1 Соотношения существующих систем управления, регулирования, соответствия и целей организации;

2 Характеристики предприятия, организации, его или ее местонахождения, активов и технологий.

b) выходные данные действия 5.2, определение приоритетов организации для разработки СМИБ — документированное утверждение руководством внедрения СМИБ и запуск проекта с необходимыми распределенными ресурсами.

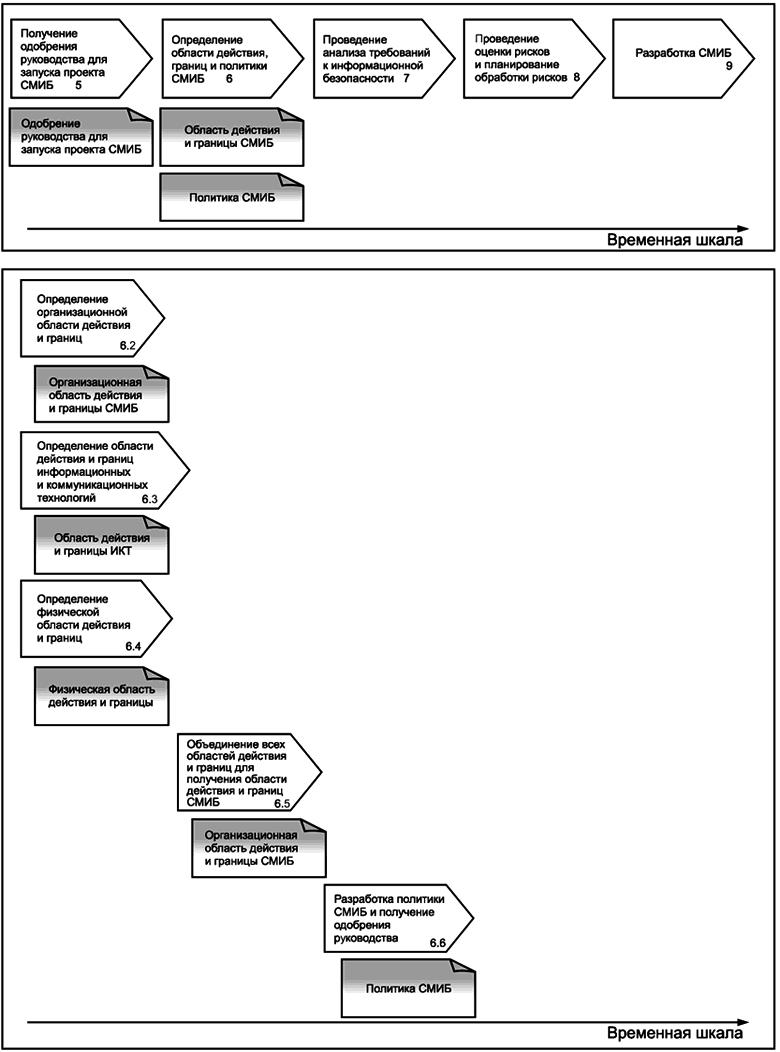

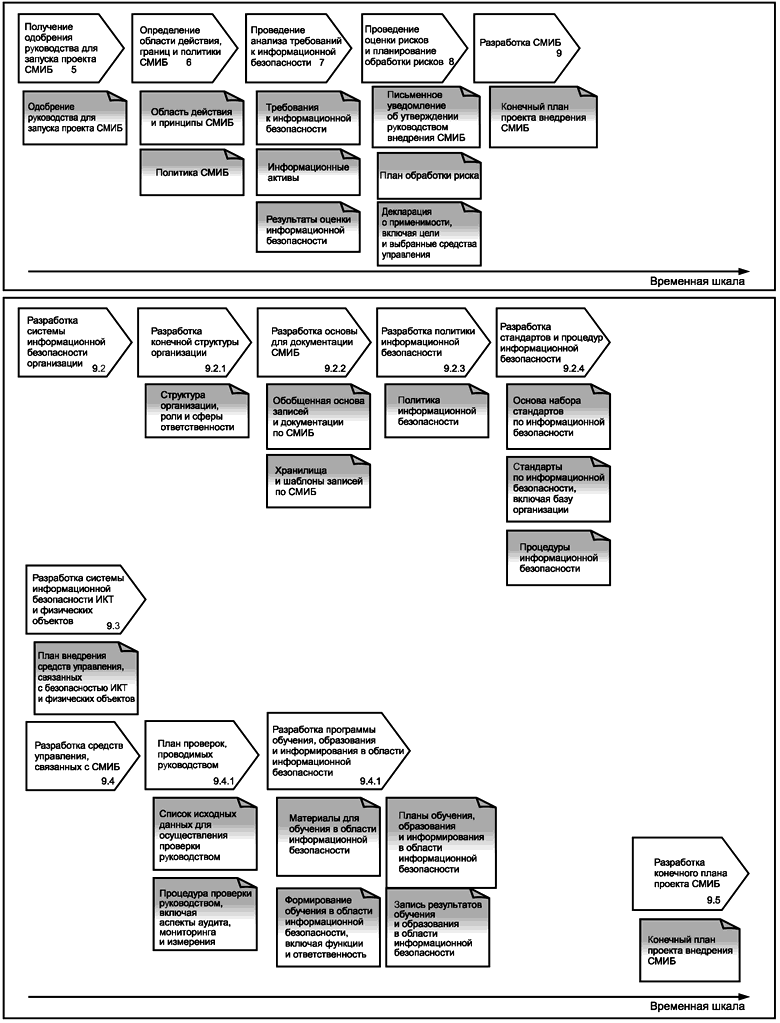

На рисунке 4 представлено общее описание определения области действия, границ и политики СМИБ.

Рисунок 4 — Общее описание определения области действия, границ и политики СМИБ

Рекомендации

Степень усилий, требуемых для внедрения СМИБ, зависит от величины области действия, к которой эти усилия прилагаются. Этот фактор также может повлиять на все действия, связанные с поддержанием информационной безопасности элементов, входящих в область действия системы (например, процессов, материальных объектов, информационных систем и людей), включая внедрение и содержание средств управления операциями и выполнение таких задач, как определение информационных активов и оценка риска. Если руководство решает исключить некоторые части организации и области действия СМИБ, причины такого решения также должны быть документированы.

Когда определена область действия СМИБ, важно, чтобы границы были достаточно ясными, чтобы объяснить их сотрудникам, участвующим в их определении.

Некоторые меры и средства контроля и управления, касающиеся информационной безопасности, могут уже существовать в организации в результате ввода в действие других систем управления. Их следует учитывать при планировании СМИБ, но они необязательно определяют границы области действия существующей системы СМИБ.

Одним из методов определения организационных границ является определение сфер ответственности, не перекрывающих друг друга, чтобы облегчить назначение подотчетности в организации.

Сферы ответственности, напрямую связанные с информационными активами или производственными процессами, включаемые в область действия СМИБ, должны выбираться как часть организации, находящейся под контролем СМИБ. При определении организационных границ следует учитывать следующие факторы:

a) форум по менеджменту СМИБ должен состоять из руководящих работников, непосредственно связанных с областью действия СМИБ;

b) членом руководства, ответственным за СМИБ, должен быть сотрудник, в конечном счете отвечающий за все затронутые сферы ответственности (т.е. его роль должна диктоваться его сферой контроля и ответственности в организации);

c) в случае, если сотрудник, отвечающий за управление СМИБ, не является членом высшего руководства, необходим поручитель высшего руководства, представляющий интересы информационной безопасности и действующий в качестве защитника СМИБ на высших уровнях организации;

d) область действия и границы необходимо определить для того, чтобы быть уверенным в том, что все связанные активы принимаются в расчет при оценке риска, и охватить риски, которые могут выйти за пределы этих границ.

На основе такого подхода анализируемые организационные границы должны определять всех сотрудников, попадающих под действие СМИБ, и эти границы должны быть включены в область действия системы. Определение сотрудников может быть связано с процессами и (или) функциями в зависимости от выбранного подхода. Если некоторые процессы в организации выполняются третьими сторонами, эти зависимости должны быть четко документированы. Такие зависимости подлежат дополнительному анализу в проекте внедрения СМИБ.

Выходные данные

Выходные данные этого действия следующие:

a) описание организационных границ СМИБ, включая обоснования исключения каких-либо частей организации из области действия СМИБ;

b) функции и структура частей организации, находящихся в области действия СМИБ;

c) определение информации, подлежащей обмену в рамках области действия системы, и информации, обмен которой осуществляется через границы;

d) процессы в организации и сферы ответственности за информационные активы в области действия системы и за ее пределами;

e) процесс в иерархии принятия решений, а также ее структура в рамках СМИБ.

Дополнительная информация

Дополнительная специальная информация не требуется.

6.3 Определение области действия и границ для информационных и коммуникационных технологий (ИКТ)

Действия

Необходимо определить область действия и границы элементов информационных и коммуникационных технологий (ИКТ) и другие технологические элементы, подпадающие под действие системы СМИБ.

Исходные данные

a) выходные данные действия 5.3, определение предварительной области действия СМИБ — документ с описанием предварительной области действия СМИБ;

b) выходные данные действия 6.2, определение организационной области действия и границ.

Рекомендации

Определение области действия и границ ИКТ может быть получено на основе анализа имеющихся информационных систем (вместо подхода на основе информационных технологий). Когда принимается решение руководства о включении процессов информационной системы в область действия СМИБ, необходимо также рассмотреть все связанные элементы ИКТ. Эти элементы включают все части организации, которые хранят, обрабатывают или передают важную информацию, активы или являются важными для других частей организации, входящих в область действия системы. Информационные системы могут охватывать границы организации или государства. В любом случае необходимо принять во внимание следующие факторы:

a) социально-культурная среда;

b) законные, обязательные или контрактные требования, применяемые к организациям;

c) подотчетность за ключевые сферы ответственности;

d) технические ограничения (например, доступная ширина полосы частот, наличие сервиса и т.д.).

Если принять во внимание вышесказанное, границы ИКТ, если это практически применимо, должны включать описание следующих элементов:

a) инфраструктура связи, в которой ответственность за ее управление входит в компетенцию организации, располагающей различными технологиями (например, беспроводные и проводные сети или сети передачи данных и телефонной связи);

b) программное обеспечение в рамках организационных границ, используемое и контролируемое организацией;

c) аппаратное обеспечение ИКТ, требуемое для сети или сетей, приложений или производственных систем;

d) роли и сферы ответственности, связанные с аппаратным обеспечением ИКТ, сетью и программным обеспечением.

Если один или более из вышеприведенных пунктов не контролируется организацией, необходимо документировать зависимости от третьих сторон. См. 6.2, рекомендации.

Выходные данные

Выходные данные этого действия следующие:

a) информация, обмен которой осуществляется в рамках области действия системы, и информация, обмен которой осуществляется через границы;

b) границы ИКТ для СМИБ с обоснованием исключения каких-либо элементов ИКТ, находящихся под управлением организации, из области действия СМИБ;

c) информация об информационных системах и телекоммуникационных сетях, описывающая, какие из них находятся в пределах области действия системы СМИБ вместе с ролями и сферами ответственности для этих систем. Также необходимо кратко описать системы, не входящие в область действия СМИБ.

Дополнительная информация

Дополнительная специальная информация не требуется.

6.4 Определение физической области действия и границ

Действия

Необходимо определить физическую область действия и границы, которые должны охватываться СМИБ.

Исходные данные

a) выходные данные действия 5.3, определение предварительной области действия СМИБ — документ с описанием предварительной области действия СМИБ;

b) выходные данные действия 6.2, определение организационной области действия и границ;

c) выходные данные действия 6.3, определение области действия и границ информационных и коммуникационных технологий (ИКТ).

Рекомендации

Определение физической области действия и границ состоит в определении помещений, объектов и оборудования в организации, которые должны стать частью СМИБ. При этом сложнее работать с информационными системами, пересекающими физические границы, и для этого требуется:

a) периферийное оборудование;

b) средства связи с информационными системами клиентов и обслуживание, предоставляемое третьими сторонами;

c) применение соответствующих средств связи и уровней обслуживания.

Если принять во внимание вышесказанное, физические границы, если это практически применимо, должны включать описание следующих элементов:

a) описания функций или процессов с учетом их физического местонахождения и степени контроля их организацией;

b) специальное оборудование, используемое для хранения (размещения) аппаратного обеспечения ИКТ или данных, применяемых в системе СМИБ (например, на резервных пленках), на основе покрытия границ ИКТ.

Если один или более из вышеприведенных пунктов не контролируется организацией, необходимо документировать зависимости от третьих сторон (см. 6.2, Рекомендации).

Выходные данные

Выходные данные этого действия следующие:

a) описание физических границ СМИБ с обоснованием для исключения каких-либо физических границ, находящихся под управлением организации, из области действия СМИБ;

b) описание организации и ее географических характеристик, относящихся к области действия СМИБ.

Дополнительная информация

Дополнительная специальная информация не требуется.

6.5 Объединение всех областей действия и границ для получения области действия и границ СМИБ

Действия

Область действия и границы СМИБ должны быть получены путем объединения всех областей действия и границ.

Исходные данные

a) выходные данные действия 5.3, определение предварительной области действия СМИБ — документ с описанием предварительной области действия СМИБ;

b) выходные данные действия 6.2, определение организационной области действия и границ;

c) выходные данные действия 6.3, определение области действия и границ информационных и коммуникационных технологий (ИКТ);

d) выходные данные действия 6.4, определение физической области действия и границ.

Рекомендации

Область действия СМИБ можно описать и обосновать различными способами. Например, можно выбрать физический объект — центр обработки и хранения данных или офис и перечислить важнейшие процессы, каждый из которых охватывает области за пределами центра обработки и хранения данных, вводя эти элементы, находящиеся за пределами центра обработки и хранения данных, в область действия СМИБ. Одним из таких важнейших процессов может быть, например, мобильный доступ к центральной информационной системе.

Выходные данные

Выходные данные этого действия представляют собой документ, описывающий область действия и границы СМИБ и содержащий следующую информацию:

a) ключевые характеристики организации (функция, структура, услуги, активы и область действия и границы ответственности для каждого актива);

b) процессы в организации, находящиеся в области действия СМИБ;

c) конфигурация оборудования и сетей, находящихся в области действия СМИБ;

d) предварительный перечень информационных активов, находящихся в области действия СМИБ;

e) перечень активов ИКТ, находящихся в области действия СМИБ (например, серверов);

f) схемы объектов, находящихся в области действия СМИБ, определяющие физические границы СМИБ;

g) описание ролей и сфер ответственности в рамках СМИБ и их связи со структурой организации;

h) подробное описание и обоснование исключений каких-либо элементов из области действия СМИБ.

Дополнительная информация

Дополнительная специальная информация не требуется.

6.6 Разработка политики СМИБ и получение одобрения руководства

Действия

Необходимо разработать политику СМИБ и получить одобрение руководства.

Исходные данные

a) выходные данные действия 6.5, объединение всех областей действия и границ для получения области действия и границ СМИБ — документированная область действия и границы СМИБ;

b) выходные данные действия 5.2, определение приоритетов организации для разработки СМИБ — документированные цели внедрения СМИБ;

c) выходные данные действия 5.4, составление описания случая применения СМИБ для данного предприятия и проекта плана для утверждения руководством — документы:

1 Требования и приоритеты организации в области информационной безопасности;

2 Первоначальный проект плана внедрения СМИБ с основными этапами, такими как проведение оценки риска, внутренний аудит и проверка, осуществляемая руководством.

Рекомендации

При определении политики СМИБ следует принять во внимание следующие аспекты:

a) установить цели СМИБ на основе требований и приоритетов организации в области информационной безопасности;

b) установить общие фокусные точки и руководства к действию для достижения целей СМИБ;

c) учесть законные обязательные требования организации и договорные обязательства, связанные с информационной безопасностью;

d) ситуация с управлением рисками в организации;

e) установить критерии для оценки рисков (см. ISO/IEC 27005:2008) и определения структуры оценки риска;

f) определить сферы ответственности руководителей высшего уровня в отношении СМИБ;

g) получить одобрение руководства.

Выходные данные

Выходные данные представляют собой документ, описывающий и документирующий утвержденную руководством политику СМИБ. Этот документ должен быть повторно утвержден в следующей фазе проекта, поскольку зависит от результатов оценки риска.

Дополнительная информация

Стандарт ISO/IEC 27005:2008 содержит дополнительную информацию по критериям оценки риска.

7 Проведение анализа требований к информационной безопасности

7.1 Общее описание проведения анализа требований к информационной безопасности

Анализ текущего положения в организации важен, поскольку существуют требования и информационные активы, которые необходимо принять во внимание при внедрении СМИБ. Действия, описываемые в этой фазе, могут предприниматься в основном параллельно с действиями, описываемыми в разделе 6, из соображений эффективности и практичности.

Цели:

Определить соответствующие требования, которым должна соответствовать система СМИБ, определить информационные активы и получить данные по текущему состоянию информационной безопасности в рамках области действия СМИБ

ISO/IEC 27001:2005, ссылки: 4.2.1. c) 1) частично, 4.2.1. d), 4.2.1. e)

Информация, собранная в процессе анализа информационной безопасности, должна:

a) стать основной для управления (т.е. должна иметь корректные базовые данные);

b) определять и документировать условия для внедрения СМИБ;

c) обеспечивать четкое и обоснованное понимание возможностей организации;

d) учитывать определенные обстоятельства и положение в организации;

e) определять требуемый уровень защиты информации;

f) определять сбор и обработку информации, требуемые для всего предприятия или его части, находящейся в рамках предложенной области действия СМИБ.

7.2 Определение требований к информационной безопасности для процесса СМИБ

Действия

Необходимо проанализировать и определить подробные требования к информационной безопасности для процесса СМИБ.

Исходные данные

a) выходные данные действия 5.2, определение приоритетов организации для разработки СМИБ — документы:

1 Краткое изложение целей, приоритетов в области информационной безопасности и требований организации к системе СМИБ;

2 Перечень регулирующих, контрактных и отраслевых ограничений, относящихся к информационной безопасности организации.

b) выходные данные действия 6.5, объединение всех областей действия и границ для получения области действия и границ СМИБ — область действия и границы СМИБ;

c) выходные данные действия 6.6, разработка политики СМИБ и получение одобрения руководства — политика СМИБ.

Рекомендации

Для первого этапа требуется собрать всю вспомогательную информацию для СМИБ. Для каждого процесса в организации и задачи для специалиста требуется принять решение в отношении того, насколько важной является информация, т.е. какой требуется уровень защиты. На информационную безопасность могут влиять множество внутренних условий, их необходимо определить. На данном этапе нет необходимости в подробном описании информационной технологии. Требуется базовое краткое описание проанализированной информации по процессам в организации и связанным приложениям и системам ИКТ.

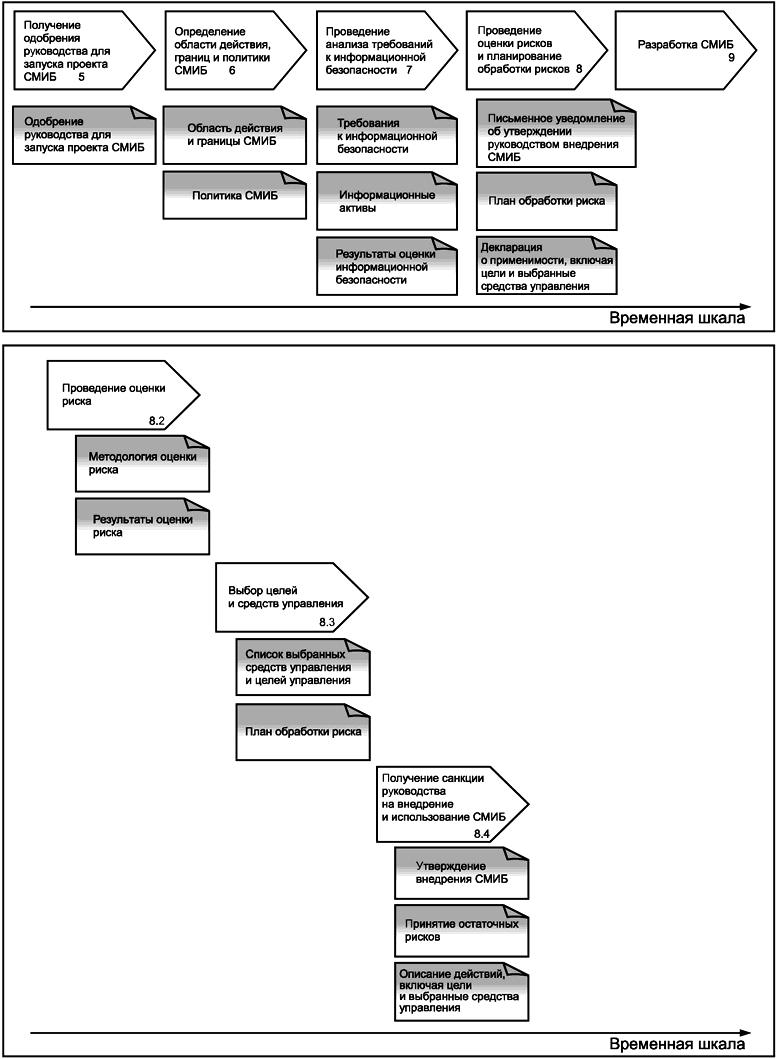

На рисунке 5 представлено описание проведения фазы определения требований к информационной безопасности.

Рисунок 5 — Описание проведения фазы определения требований к информационной безопасности

Анализ процессов в организации дает информацию о влияниях инцидентов информационной безопасности на деятельность организации. Во многих случаях достаточно работы с базовым описанием процессов в организации. Процессы, функции, объекты, информационные системы и коммуникационные сети необходимо определить и документировать, если они еще не были включены как часть области действия СМИБ.

Для получения подробных требований к информационной безопасности для СМИБ следует рассмотреть следующие вопросы:

a) предварительное определение важных информационных активов и текущего состояния защиты информации;

b) определение представлений организации и влияния определенных представлений на будущие требования к информационной безопасности;

c) анализ существующих форм обработки информации, системного программного обеспечения, коммуникационных сетей, определения действий и ресурсов для информационных технологий и т.д.;

d) определение всех существенных требований (например, законных и обязательных требований, договорных обязательств, требований организации, отраслевых стандартов и соглашений с клиентами, условий страхования и т.д.);

e) определение уровня информированности в области информационной безопасности и определение требований к обучению и образованию в отношении каждого функционального и административного подразделения.

Выходные данные

Выходные данные этого действия следующие:

a) определение основных процессов, функций, объектов, информационных систем и коммуникационных сетей;

b) информационные активы организации;

c) классификация важнейших процессов (активов);

d) требования к информационной безопасности, сформулированные на основе законных, обязательных и контрактных требований;

e) перечень известных уязвимостей, которые должны быть устранены в результате выполнения требований к информационной безопасности;

f) требования к обучению и образованию в области информационной безопасности в организации.

Дополнительная информация

Дополнительная специальная информация не требуется.

7.3 Определение активов в рамках области действия СМИБ

Действия

Необходимо определить активы, которые должны поддерживаться системой СМИБ.

Исходные данные

a) выходные данные действия 6.5, объединение всех областей действия и границ для получения области действия и границ СМИБ — область действия и границы СМИБ;

b) выходные данные действия 6.6, разработка политики СМИБ и получение одобрения руководства — политика СМИБ;

c) выходные данные действия 7.2, определение требований к информационной безопасности для процесса СМИБ.

Рекомендации

Для определения активов в рамках области действия СМИБ необходимо определить и указать следующую информацию:

a) уникальное наименование процесса;

b) описание процесса и связанные с ним действия (создание, хранение, передача, удаление);

c) важность процесса для организации (критический, важный, вспомогательный);

d) владелец процесса (подразделение организации);

e) процессы, обеспечивающие исходные и выходные данные этого процесса;

f) приложения ИТ, поддерживающие процесс;

g) классификация информации (конфиденциальность, сохранность, доступность, контроль доступа, неотказуемость и (или) другие важные для организации свойства, например, как долго может храниться информация).

Выходные данные

Выходные данные этого действия следующие:

a) определенные информационные активы основных процессов в организации в рамках области действия СМИБ;

b) классификация важнейших процессов и информационных активов с точки зрения информационной безопасности.

Дополнительная информация

Дополнительная специальная информация не требуется.

7.4 Проведение оценки информационной безопасности

Действия

Необходимо провести оценку информационной безопасности путем сравнения текущего состояния информационной безопасности в организации с целями организации.

Исходные данные

a) выходные данные действия 6.5, объединение всех областей действия и границ для получения области действия и границ СМИБ — область действия и границы СМИБ;

b) выходные данные действия 6.6, разработка политики СМИБ и получение одобрения руководства — политика СМИБ;

c) выходные данные действия 7.2, определение требований к информационной безопасности для процесса СМИБ;

d) выходные данные действия 7.3, определение активов в рамках области действия СМИБ.

Рекомендации

Оценка информационной безопасности — это действия по определению существующего уровня информационной безопасности (т.е. процедур по защите информации, применяемых в организации в настоящее время). Фундаментальной целью оценки информационной безопасности является предоставление информации, подкрепляющей описание, требуемое для системы управления, в форме политики и рекомендаций. Необходимо обеспечить, чтобы выявленные недостатки устранялись параллельно, с помощью плана приоритетных действий. Все вовлеченные стороны должны быть ознакомлены с результатами анализа организации, стандартными документами и иметь доступ к соответствующим руководящим работникам.

При оценке информационной безопасности анализируется текущая ситуация в организации путем использования следующей информации и определяется текущее состояние информационной безопасности и недостатки в документации:

a) изучение предпосылок на основе важнейших процессов;

b) классификация информационных активов;

c) требования организации к информационной безопасности.

Результаты оценки информационной безопасности вместе с целями организации часто являются важной частью стимуляции будущей работы в области информационной безопасности. Оценка информационной безопасности должна проводиться внутренним или внешним проверяющим, независимым по отношению к организации.

Участвовать в оценке информационной безопасности должны лица, хорошо знающие существующую среду, условия и ясно представляющие, что является важным в отношении информационной безопасности. Эти лица должны выбираться таким образом, чтобы представлять широкий круг работников организации. Круг таких лиц должен включать:

a) линейных руководителей (например, начальников подразделений организации);

b) владельцев процессов (т.е. представителей важных подразделений организации);

c) других лиц, хорошо знающих существующую среду, условия и то, что является важным в отношении информационной безопасности. Например, пользователи бизнес-процессов, а также сотрудники, выполняющие оперативные, административные и юридические функции.

Для успешной оценки информационной безопасности важными являются следующие действия:

a) определение и перечисление соответствующих стандартов организации (например, ISO/IEC 27002:2005);

b) определение известных требований к управлению, установленных на основе политики, законных и обязательных требований, договорных обязательств, результатов прошедших проверок или оценок рисков;

c) использование этих документов в качестве справочных для приблизительной оценки существующих требований организации, касающихся уровня информационной безопасности.

Назначение приоритетов в сочетании с анализом организации создает основу, для которой должны рассматриваться предупредительные мероприятия по безопасности и проверки (контроль).

Подход к проведению оценки информационной безопасности следующий:

a) выбрать важные бизнес-процессы в организации и этапы процессов, касающиеся требований к информационной безопасности;

b) составить подробную блок-схему, охватывающую основные процессы в организации, включая инфраструктуру (логическую и техническую), если она еще не была составления во время анализа организации;

c) обсудить и проанализировать с ключевыми сотрудниками существующую ситуацию в организации в отношении требований к информационной безопасности. Например, какие процессы являются критическими, насколько хорошо они в настоящее время работают? (Полученные результаты в дальнейшем используются при оценке риска);

d) определить недостатки в управлении путем сравнения существующих средств управления с ранее определенными требованиями к управлению;

e) определить и документировать текущее состояние организации.

Выходные данные

Выходные данные этого действия представляют собой документ, описывающий состояние безопасности в организации и обнаруженные уязвимости.

Дополнительная информация

Оценка информационной безопасности, проводимая на данном этапе, дает только предварительную информацию о состоянии информационной безопасности в организации и уязвимостях, поскольку полный набор политики и стандартов информационной безопасности разрабатывается на следующем этапе (см. раздел 9), а оценка риска еще не проведена.

8 Проведение оценки риска и планирование обработки риска

8.1 Описание проведения оценки риска и планирования обработки риска

При внедрении СМИБ необходимо учитывать связанные с этим риски для информационной безопасности. Определение, оценка и планируемые действия в случае возникновения риска, а также выбор целей и средств управления являются важными этапами внедрения СМИБ и должны быть проработаны на данном этапе.

Стандарт ISO/IEC 27005:2008 содержит специальные рекомендации по менеджменту риска для информационной безопасности и должен упоминаться в разделе 8.

Предполагается, что руководство дало поручение на внедрение СМИБ и область действия и политика СМИБ определены, а также известны информационные активы и результаты оценки информационной безопасности.

Цель:

Определить методологию оценки риска, определить, проанализировать и оценить риски для информационной безопасности, чтобы выбрать варианты обработки риска и цели, а также меры и средства контроля и управления.

ISO/IEC 27001, ссылки с 4.2.1 c) по 4.2.1 j)

Проведение оценки риска

Действия

Необходимо провести оценку риска.

Исходные данные

a) выходные данные раздела 7, проведение анализа требований к информационной безопасности — информация, касающаяся:

1 Обобщенного состояния информационной безопасности;

2 Определенных информационных активов.

b) выходные данные действий раздела 6, определение области действия, границ и политики СМИБ — документы:

1 Область действия СМИБ;

2 Политика СМИБ.

c) ISO/IEC 27005:2008.

На рисунке 6 представлено описание фазы оценки риска.

Рисунок 6 — Описание фазы оценки риска

Рекомендации

Оценка риска безопасности на предприятии для подкрепления области действия СМИБ необходима для успешного внедрения СМИБ в соответствии ISO/IEC 27001:2005. В результате оценки риска необходимо:

a) определить угрозы и их источники;

b) определить существующие и планируемые меры и средства контроля и управления;

c) определить уязвимости, которые могут в случае угрозы нанести ущерб активам или организации;

d) определить последствия потери конфиденциальности, сохранности, доступности, неотказуемости или нарушения других требований к безопасности для активов;

e) оценить влияние на предприятие, которое может возникнуть в результате предполагаемых или фактических инцидентов информационной безопасности;

f) оценить вероятность чрезвычайных сценариев;

g) оценить уровень риска;

h) сравнить уровни риска с критериями оценки и приемлемости рисков.

Участвовать в оценке риска должны лица, хорошо знающие цели организации и понимающие проблемы безопасности (например, хорошо представляющие, что в настоящее время важно с точки зрения угроз по отношению к целям организации). Эти лица должны выбираться таким образом, чтобы представлять широкий круг сотрудников организации (справочную информацию см. в Приложении B ).

Организация может использовать методологию оценки риска, которая является стандартной по отношению к проекту, компании или отрасли.

Выходные данные

Выходные данные этого действия следующие:

a) описание методологий оценки риска;

b) результаты оценки риска.

Дополнительная информация

Приложение B — информация по ролям и сферам ответственности.